Le logiciel non libre (privateur) est très souvent malveillant (conçu pour maltraiter les utilisateurs). Il est contrôlé par ses développeurs, ce qui les met en position de pouvoir vis-à-vis des utilisateurs ; c’est l’injustice de base. Les développeurs exercent souvent ce pouvoir au détriment des utilisateurs qu’ils devraient servir.

Ce document tente de recenser les cas clairement établis de logiciels privateurs espionnant l’utilisateur ou le suivant à la trace.

Table des matières

- Introduction

- Espions dans les systèmes d’exploitation

- Espions dans les mobiles

- Espions dans les montres « intelligentes »

- Espions de bas-niveau

- Espions au travail

- Espions sur la route

- Espions à la maison

- Espions dans les jeux

- Espions pendant les loisirs

- Espions sur le web

- Espions dans les drones

- Espions partout

- Espions dans la réalité virtuelle

Introduction

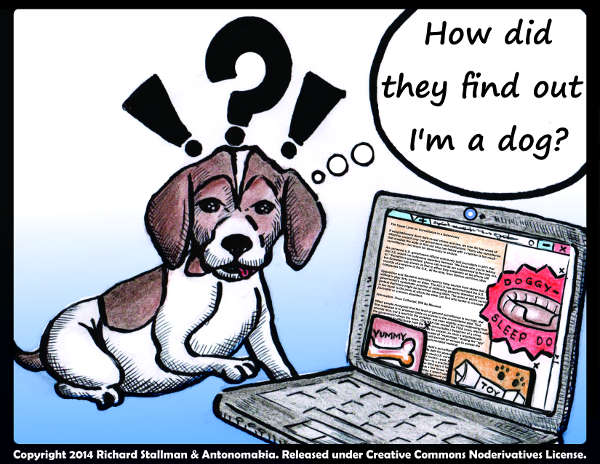

Depuis des décennies, le mouvement du logiciel libre dénonce le dispositif de flicage mis en place par des éditeurs de logiciel privateur comme Microsoft et Apple. Les années récentes ont vu cette tendance à observer les gens gagner l’ensemble de l’industrie, non seulement du logiciel mais aussi du matériel. En outre, elle s’est propagée de façon spectaculaire du clavier d’ordinateur à l’informatique mobile, au bureau, à la maison, aux systèmes de transport et à l’école.

Agrégat ou données anonymisées

Beaucoup d’entreprises ont des clauses de confidentialité où elles prétendent partager avec des tiers des informations sans caractère personnel. Ces prétentions sont sans valeur, pour plusieurs raisons :

- Elles peuvent changer de politique n’importe quand.

- Elles peuvent jouer sur les mots et distribuer un « agrégat » de données « anonymisées » pouvant être identifiées de nouveau et attribuées individuellement à des personnes.

- Les données brutes qu’elles ne distribuent pas normalement peuvent être dérobées par effraction de la banque de donnée.

- Les données brutes qu’ils ne distribuent pas normalement peuvent être exigées par un tribunal, sur injonction.

Par conséquent, nous ne devons pas nous laisser distraire par les déclarations de ces entreprises sur ce qu’elles vont faire avec les données qu’elles recueillent. Leur tort principal est de les recueillir.

Ajouts récents

Les ajouts récents se trouvent au début de chaque catégorie

Espions dans les systèmes d’exploitation

Windows

- Sous Windows, les fichiers munis de DRM peuvent être utilisés afin d’identifier les personnes qui naviguent via Tor. Cette vulnérabilité n’existe que si vous utilisez Windows.

- Par défaut, Windows 10 envoie l’information de débogage à Microsoft, y compris les vidages mémoire après plantage [core dumps]. Microsoft les distribue maintenant à une autre société.

- Afin d’élargir la base installée de Windows 10, Microsoft manifeste un mépris total des choix de l’utilisateur et de sa vie privée.

- Windows 10 est livré avec 13 écrans remplis d’options de flicage, toutes activées par défaut, que la plupart des utilisateurs n’oseront pas désactiver.

- Microsoft a déjà mis une porte dérobée dans le chiffrement des disques.

- Il semble que Windows 10 rapporte à Microsoft quelles applications sont en service.

- Une mise à jour régressive de Windows 10 a supprimé des applications servant à détecter la surveillance. Puis une autre a inséré un programme d’espionnage tous azimuths. Les utilisateurs s’en sont rendu compte, alors Microsoft a changé son nom pour leur donner l’impression qu’il n’était plus là.Utiliser du logiciel privateur est une invitation à se faire traiter de la sorte.

- Windows 10 est livré avec des réglages par défaut qui ne montrent aucune considération pour la vie privée de ses utilisateurs. Ils donnent à Microsoft le « droit » de fouiner dans les fichiers de l’utilisateur, les textes qu’il saisit, ses infos de localisation, ses contacts, son agenda et l’histoire de sa navigation. Et pour couronner le tout ils permettent la connection automatique des machines aux réseaux WiFi ouverts et l’affichage de publicités ciblées.

- Windows 10 envoie des informations identifiables à Microsoft, même si l’utilisateur désactive la recherche sur Bing et les fonctionnalités de Cortina, et active les paramètres de confidentialité.

- Microsoft utilise les « règles de confidentialité » de Windows 10 pour imposer ouvertement un « droit » de regard permanent sur les fichiers de l’utilisateur. Dans Windows 10, le chiffrement complet du disque donne une clé à Microsoft.Ainsi, Windows est un logiciel malveillant manifeste en ce qui concerne la surveillance, comme sur les autres plans.On peut supposer que Microsoft regarde les fichiers des utilisateurs pour le gouvernement des États-Unis sur demande, bien que les « règles de confidentialité » ne le disent pas explicitement. Est-ce qu’elle fera de même pour le gouvernement chinois ?L’« identifiant publicitaire unique » permet aux autres sociétés de suivre la navigation de chacun des utilisateurs.

C’est comme si Microsoft avait choisi délibérément de rendre Windows 10 malfaisant sur tous les plans ; de s’octroyer un contrôle total sur toute personne qui n’abandonne pas Windows dès maintenant.

- Cela ne fait qu’empirer avec le temps. Windows 10 exige des utilisateurs qu’ils acceptent la totale en fait de fouinage, ce qui inclut leurs fichiers, leurs commandes, ainsi que leurs entrées texte et audio.

- Windows 8.1 espionne les recherches locales.

- Et il existe, toujours dans Windows, une clé secrète de la NSA dont nous ne connaissons pas la fonction.

Le flicage des utilisateurs par Microsoft n’a pas commencé avec Windows 10. Il y a bien d’autres logiciels Microsoft malveillants.

MacOS

- MacOS envoie automatiquement aux serveurs d’Apple les documents non sauvegardés en cours d’édition. Ce que vous n’avez pas décidé de sauvegarder est encore plus sensible que ce que vous stockez dans des fichiers.

- Apple a fait en sorte que différents programmes de MacOS lui envoient des fichiers sans en demander la permission. Ceci expose ces fichiers à Big Brother et peut-être à d’autres fouineurs.Cela montre aussi pourquoi on ne peut pas faire confiance au logiciel privateur : même si la version d’aujourd’hui n’a pas de fonctionnalité malveillante, la mise à jour de demain peut en ajouter une. Le développeur ne supprimera pas cette fonction nuisible à moins que de nombreux utilisateurs ne la rejettent fermement, et ces derniers ne peuvent pas l’enlever eux-mêmes.

- Diverses opérations effectuées dans le dernier MacOS envoient des rapports aux serveurs d’Apple.

- Apple reconnaît que l’un de ses moteurs de recherche espionne, mais il existe d’autres dispositifs fouineurs dont Apple n’a jamais parlé.

- Le moteur de recherche de fichiers Spotlight envoie à Apple les termes recherchés par l’utilisateur.

Il y a bien d’autres espions dans les iTrucs, et bien d’autres logiciels Apple malveillants.

Android

- Un article de recherche a étudié 283 applis VPN pour Android du point de vue de la confidentialité et de la sécurité. Voici sa conclusion : « En dépit des promesses de confidentialité, de sécurité et d’anonymat faites par la plupart des applis VPN, des millions d’utilisateurs peuvent être victimes à leur insu des garanties de sécurité fallacieuses et des pratiques abusives que ces applis leur infligent. »La liste suivante, non exhaustive, est tirée de cet article. Elle répertorie des applis VPN privatrices qui traquent les utilisateurs et portent atteinte à leur vie privée.

- SurfEasy

- Comprend des bibliothèques comme NativeX et Appflood, destinées à pister l’utilisateur et à lui envoyer des pubs ciblées.

- sFly Network Booster

- Demande les permissions

READ_SMSetSEND_SMSlors de l’installation, ce qui veut dire qu’il a un accès complet aux textos de l’utilisateur. - DroidVPN and TigerVPN

- Demande la permission

READ_LOGSpour lire les journaux des autres applis, et aussi ceux du système. Les développeurs de TigerVPN l’ont confirmé. - HideMyAss

- Envoie du trafic à LinkedIn. De plus, cette appli conserve des journaux détaillés et peut les transmettre au gouvernement britannique sur sa demande.

- VPN Services HotspotShield

- Injecte du code JavaScript dans les pages HTML renvoyées aux utilisateurs. Le but avoué de cette injection est d’afficher des pubs. Cette appli utilise 5 bibliothèques de traçage environ. En outre, elle redirige le trafic de l’utilisateur par valueclick.com (un site de publicité).

- WiFi Protector VPN

- Injecte du code JavaScript dans les pages HTML et utilise également 5 bibliothèques de traçage. Ses développeurs ont confirmé que l’injection de JavaScript par la version gratuite de l’appli sert au traçage et à l’affichage de pubs.

- Une étude de 2015 a trouvé que 90% des applis Android gratuites et privatrices les mieux classées contenaient des bibliothèques de pistage. Pour les applis privatrices payantes, la proportion était de 60%.Cet article prête à confusion car il décrit les applis gratuites comme « libres » [free] alors que la plupart ne sont pas du logiciel libre. De plus, il utilise le vilain mot « monétiser ». On peut avantageusement remplacer ce verbe par « exploiter » ; cela conviendra presque toujours parfaitement.

- Les applis du réseau express régional de San Francisco (BART) espionnent les utilisateurs.Avec des applis libres, les utilisateurs pourraient s’assurer qu’elles ne les espionnent pas.Avec des applis privatrices, on peut seulement espérer qu’elles ne le font pas.

- Une étude a découvert 234 applis Android qui traquent les utilisateurs en écoutant les ultrasons émis par des balises placées dans certains magasins, ou par des programmes de télévision.

- Il peut y avoir collusion entre des paires d’applis Android pour transmettre les données personnelles des utilisateurs à des serveurs. Une étude a trouvé des dizaines de milliers d’applis qui sont dans ce cas.

- Google Play envoie intentionnellement aux développeurs d’applis les données personnelles des utilisateurs qui les installent.Une simple demande de « consentement » ne suffit pas à légitimer des actions de cette sorte. Les utilisateurs ont depuis longtemps cessé de lire les « conditions d’utilisation » qui spécifient à quoi ils « consentent ». Google doit identifier clairement et honnêtement les renseignements qu’elle collecte à propos des utilisateurs au lieu de les cacher dans des CLUF absconses.Cependant, pour protéger réellement la vie privée des gens, nous devons en premier lieu empêcher Google et les autres sociétés de récupérer cette information personnelle.

- Google Play (un composant d’Android) suit tous les mouvements de l’utilisateur sans sa permission.Il n’est pas suffisant de désactiver Google Maps et la géolocalisation pour éviter cette traque ; il faut désactiver complètement Google Play. Voilà encore un exemple de logiciel non libre qui, soi-disant, obéit à l’utilisateur, mais en réalité fait tout autre chose. Ce genre de comportement serait à peu près inimaginable avec du logiciel libre.

- Les applis les plus populaires pour Android, dans une proportion supérieure à 73%, partagent certaines données personnelles, comportementales ou de géolocalisation de leurs utilisateurs avec des tiers.

- Des « communications énigmatiques » n’ayant rien à voir avec la fonctionnalité de l’appli ont été découvertes dans les 500 applis gratuites pour Android les plus populaires.Cet article n’aurait pas dû décrire ces applis comme free – ce ne sont pas des logiciels libres [free software]1. Pour être clair en anglais lorsqu’on parle de « coût nul », il faut dire gratis.L’article considère comme acquis que les outils analytiques habituels sont légitimes, mais est-ce valide ? Les développeurs n’ont pas le droit d’analyser ce que font les utilisateurs et comment ils le font. L’espionnage par des outils d’« analyse » est tout aussi répréhensible que par n’importe quel autre moyen.

- les applis Android gratuites (mais non libres) se connectent en moyenne à une centaine d’URL spécialisées dans le pistage ou la publicité.

- Des logiciels espions sont présents dans certains appareils sous Android au moment de l’achat. Dans certains téléphones Motorola, Android a été modifié de manière à communiquer des données personnelles au fabricant.

- Certains fabricants ajoutent un logiciel de surveillance cachée tous azimuts comme Carrier IQ.

- La porte dérobée de Samsung permet l’accès à n’importe quel fichier du système.

Espions dans les mobiles

iTrucs

- Dans la dernière version du système iTruc, on ne peut pas vraiment arrêter le WiFi et le Bluetouth par le moyen le plus évident. C’est possible de manière plus élaborée, mais seulement jusqu’à 5h du matin. Bon exemple de la méthode Apple : « Nous savons que vous voulez être espionné. »

- Apple propose un écran tactile capable de prendre les empreintes digitales. Cela signifie que qu’on ne pourrait pas s’en servir sans donner préalablement ses empreintes digitales. Les utilisateurs n’auraient aucun moyen de savoir si le téléphone les espionne.

- Les iPhones envoient une tas de données personnelles aux serveurs d’Apple, où Big Brother peut les récupérer.

- L’appli iMessage des iTrucs informe le server de chaque numéro que l’utilisateur saisit dans son interface; le serveur enregistre ces numéros pendant au moins 30 jours.

- Les utilisateurs d’Apple ne peuvent pas créer leur identifiant (nécessaire pour installer ne serait-ce que des applis gratuites) sans donner une adresse de courriel valide et recevoir le code envoyé dessus par Apple.

- Environ 47% des applis les plus populaires pour iOS partagent certaines données personnelles, comportementales ou de géolocalisation de leurs utilisateurs avec des tiers.

- les iTrucs envoient automatiquement sur les serveurs d’Apple toutes les photos et vidéos qu’ils prennent.

La Photothèque iCloud stocke toutes vos photos et vidéos pour vous permettre d’y accéder instantanément depuis votre iPhone, iPad, iPod touch et Mac, ainsi que sur iCloud.com. Toutes les modifications que vous y apportez se répercutent automatiquement partout. […]

(Source : Informations sur l’iCloud d’Apple consultées le 30 septembre 2015.) La fonctionnalité iCloud est activée automatiquement au démarrage d’iOS. Le terme cloud (nuage) veut dire « Ne demandez pas où c’est. »

Il y a moyen de désactiver iCloud, mais étant donné qu’il est activé par défaut cela représente une fonctionnalité de surveillance.

Des inconnus en ont apparemment profité pour se procurer des photos dénudées de nombreuses célébrités. Ils ont eu besoin de casser les dispositifs de sécurité d’Apple pour le faire, mais la NSA peut accéder à n’importe laquelle de ces photos dans le cadre de PRISM.

- Un espion dans les iTrucs : l’iBeacon permet aux magasins de déterminer exactement où se trouve l’iTruc, et récupère également d’autres informations.

- Il y a aussi une fonctionnalité, activée par défaut, qui permet aux sites web de pister les utilisateurs (cet article parle d’iOS 6, mais c’est encore vrai d’iOS 7).

- De plus, l’iTruc transmet sa géolocalisation à Apple par défaut, mais cela peut être désactivé.

- Apple peut – et elle le fait régulièrement – extraire à distance certaines données des iPhones pour l’État.

- Ou bien Apple aide la NSA à espionner toutes les données des iTrucs, ou bien cette société est totalement incompétente.

- Il semble que plusieurs « fonctionnalités » d’iOS ne puissent avoir d’autre objet que la surveillance. Plus de détails dans cette présentation technique.

Téléphones

- Certains téléphones portables sont vendus avec un logiciel espion qui envoie une masse de données en Chine.

- D’après Edward Snowden, certains services de renseignement peuvent prendre le contrôle des téléphones en leur envoyant des textos cachés au moyen desquels ils peuvent les allumer et les éteindre, écouter le micro, récupérer les données de géolocalisation, lire l’historique des appels, de la localisation et de la navigation sur le web, ainsi que lire le répertoire. Ce logiciel malveillant est conçu pour se camoufler de manière à échapper aux recherches.

- Les téléphones Samsung sont livrés avec des applis que les utilisateurs ne peuvent pas supprimer ; elles envoient tant de données que cette transmission représente une dépense substantielle pour les utilisateurs. Il est clair que ladite transmission, ni désirée ni demandée, doit constituer une sorte d’espionnage.

- Un téléphone Motorola est à l’écoute des fréquences vocales en permanence.

- Des logiciels espions dans les téléphones Android et les ordinateurs portables (sous Windows ?) : le Wall Street Journal (dans un article pourvu d’une barrière à péage) rapporte que le FBI peut activer à distance le GPS et le micro des téléphones Android et des ordinateurs portables (je soupçonne qu’ils parlent des ordinateurs sous Windows) ; voici des informations complémentaires.

- Les téléphones portables munis d’un GPS envoient des données de géolocalisation sur commande à distance, et les utilisateurs ne peuvent pas les en empêcher : http://www.aclu.org/government-location-tracking-cell-phones-gps-devices-and-license-plate-readers (le gouvernement américain dit qu’à terme ils va rendre le GPS obligatoire dans tous les téléphones portables neufs).

- L’application non libre Snapchat a pour but principal de restreindre l’utilisation de données sur l’ordinateur de l’utilisateur, mais elle fait aussi de l’espionnage : elle essaie de récupérer le répertoire téléphonique de l’utilisateur.

Applications mobiles

- L’appli Sarahah envoie tous les numéros de téléphone et adresses de courriel présents dans le carnet d’adresse de l’utilisateur sur le serveur du développeur. Notez que cet article emploie à mauvais escient l’expression free software dans le sens de « logiciel gratuit ».

- L’appli de Facebook écoute en permanence, pour espionner ce que les gens écoutent ou regardent. De plus, elle peut analyser leurs conversations pour leur envoyer des pubs ciblées.

- Faceapp semble avoir des capacités de surveillance très étendues, à en juger par ses exigences en matière d’accès aux données personnelles.

- Verizon a annoncé une appli privatrice optionnelle qui sera préinstallée sur certains de ses mobiles. L’appli communiquera à Verizon les informations sur les recherches de l’utilisateur que Google obtient normalement lorsqu’ils utilisent son moteur de recherche.Actuellement, l’appli est préinstallée sur un seul modèle et l’utilisateur doit donner explicitement son accord avant qu’elle prenne effet. Cependant, cela reste un logiciel espion – un logiciel espion « optionnel » est toujours un logiciel espion.

- L’appli de Meitu pour éditer les photos envoie des données personnelles à une entreprise chinoise.

- Une application qui contrôle les tests de grossesse peut non seulement espionner toute une variété de données personnelles stockées dans le téléphone ou sur le serveur, mais aussi les altérer.

- L’appli d’Uber piste les déplacements du client avant et après la course.Sur cet exemple, on voit qu’« obtenir le consentement de l’utilisateur » pour la surveillance ne le protège pas de la surveillance de masse.

- La nouvelle appli de messagerie vocale de Google enregistre toutes les conversations.

- Les applis qui incluent le logiciel de surveillance Symphony rapportent quels programmes passent à la radio et à la télévision dans leur voisinage, et aussi ce que les utilisateurs envoient sur divers sites comme Facebook, Google+ et Twitter.

- La nouvelle appli de Facebook Magic Photo scanne les collections de photos de votre téléphone mobile pour reconnaître des visages et suggère que vous partagiez ces photos avec les personnes qui sont dessus.Cette fonctionnalité d’espionnage semble nécessiter un accès en ligne à une banque de données de visages connus, ce qui signifie que les photos seront probablement envoyées par le réseau aux serveurs de Facebook et à des algorithmes de reconnaissance faciale.Si c’est le cas, plus aucune des photos des utilisateurs de Facebook ne sera privée, même s’ils ne les ont pas « téléversées » à ce service.

- Comme la plupart des mal-services « écorcheurs de musique », spotify est basé sur un logiciel malveillant propriétaire (DRM et fouinage). En août 2015, il a exigé de ses utilisateurs qu’ils se soumettent à un fouinage accru et certains commencent à réaliser que c’est de la malfaisance.Cet article montre leurs façons tordues de présenter le fouinage comme une manière de mieux « servir » les utilisateurs – qu’importe si c’est ce qu’ils veulent ou non. Voilà un exemple typique de l’attitude de l’industrie du logiciel privateur envers ceux qu’ils ont assujetti.Dehors, dehors, satané Spotify !

- De nombreuses applis privatrices pour appareils mobiles rapportent quelles autres applis l’utilisateur a installées. Twitter le fait d’une façon qui, au moins, est visible et optionnelle. Ce n’est pas aussi mal que ce que font les autres.

- La FTC2 déclare que les appareils mobiles destinés aux enfants ne respectent pas la vie privée (http://arstechnica.com/information-technology/2012/12/ftc-disclosures-severely-lacking-in-kids-mobile-appsand-its-getting-worse/).

- Des scanneurs de QR-code privateurs d’utilisation courante espionnent l’utilisateur. Cela s’ajoute à l’espionnage effectué par l’opérateur téléphonique et peut-être par le système d’exploitation du téléphone.Ne vous laissez pas distraire par la question de savoir si les développeurs de l’appli demandent à l’utilisateur de dire « Je suis d’accord ». Ce n’est pas une excuse pour la malveillance du logiciel.

- L’application Brightest Flashlight (litt., lampe de poche la plus brillante) diffuse des données personnelles, y compris de géolocalisation, à l’usage de certaines entreprises.La FTC a critiqué cette application parce qu’elle demandait l’accord de l’utilisateur pour l’envoi de données personnelles à son développeur, mais pas pour l’envoi à d’autres sociétés. Ceci montre la faiblesse de la « solution » du style refusez-si-vous-n’aimez-pas-les-fouineurs : pourquoi une application lampe de poche devrait-elle envoyer de l’information à quiconque ? Une application lampe de poche libre ne le ferait pas.

Jouets

- Les jouets « intelligents » Mon amie Cayla et i-Que transmettent les conversations des enfants à Nuance Communication, une entreprise de reconnaissance vocale basée aux États-Unis.a>En outre, ces jouets ont de graves failles de sécurité ; des crackers pourraient les contrôler avec un mobile et ainsi écouter ce que dit l’enfant, voire lui parler à travers ses jouets.

- Un vibrateur informatisé espionnait ses utilisateurs au moyen de l’appli privatrice de contrôle.L’appli rapportait la température du vibrateur de minute en minute (donc, indirectement, s’il était au contact d’un corps humain), ainsi que la fréquence de vibration.Remarquez l’inadéquation complète de la réponse proposée : un label au moyen duquel les fabricants feraient des déclarations sur leurs produits, plutôt que du logiciel libre vérifiable et modifiable par les utilisateurs.Le fabricant du vibrateur a été poursuivi en justice pour avoir collecté des masses de données personnelles sur la manière dont les gens l’utilisaient.

La déclaration de cette société selon laquelle elle anonymisait les données est peut-être sincère, mais cela n’a pas vraiment d’importance. Si elle avait vendu les données à un courtier en données, le courtier aurait pu découvrir qui était l’utilisateur.

À la suite de cette action en justice, la société a été condamnée à verser 4 millions de dollars canadiens à ses clients.

- Les jouets « CloudPets » équipés de micros divulguent les conversations des enfants au fabricant. Et vous savez quoi ? Des pirates informatiques ont trouvé moyen d’accéder au produit de cet espionnage.Le fait que le fabricant et le FBI puissent écouter ces conversations est de toute façon inacceptable.

- Barbie va fliquer les enfants et les adultes.

Espions dans les montres « intelligentes »

- Une montre « intelligente » de LG est conçue pour communiquer sa localisation à quelqu’un d’autre et aussi pour transmettre les conversations.

- Une « montre intelligente » très bon marché est livrée avec une appli Android qui se connecte à un site non identifié localisé en Chine.L’article dit que c’est une porte dérobée, mais il pourrait s’agir d’un malentendu. Quoi qu’il en soit, c’est certainement de la surveillance, ou pire.

Espions de bas-niveau

BIOS

- Lenovo a installé furtivement des logiciels promotionnels et espions via le BIOS, sur des installations de Windows. Notez que la méthode particulière de sabotage utilisée par Lenovo n’a pas affecté GNU/Linux ; par ailleurs, une installation « propre » de Windows n’est pas vraiment propre puisque Microsoft y ajoute ses propres logiciels malveillants.

Espions sur le lieu de travail

- Une enquête a montré que le GCHQ se servait de sociétés américaines et de la NSA pour contourner les restrictions à la surveillance sur le territoire national.En particulier, il peut récupérer les courriels des membres du Parlement par ce moyen, car ils l’envoient par l’intermédiaire de Microsoft.

- Un logiciel espion dans les téléphones « VoIP unifiée » (TNT) de Cisco (http://boingboing.net/2012/12/29/your-cisco-phone-is-listening.html).

Skype

- Et Skype n’est pas en reste : (http://www.forbes.com/sites/petercohan/2013/06/20/project-chess-how-u-s-snoops-on-your-skype/) ; Microsoft a modifié Skype dans un but précis d’espionnage.

Espions sur la route

Appareils photo et caméras

- Tout système domotique de « vidéoprotection » peut servir à la surveillance dès lors que son fabricant peut communiquer avec lui. La caméra Canary en est un exemple.Cet article décrit des méfaits commis par le fabricant, basés sur le fait que le fonctionnement de l’appareil dépend d’un serveur.(Autres exemples de logiciels privateurs dépendant d’un serveur)Mais cela démontre également que l’appareil donne à cette entreprise des moyens de surveillance.

- La caméra « intelligente » Nest Cam regarde en permanence, même quand son « propriétaire » la met sur « arrêt ».Un appareil « intelligent » est un appareil dont le fabricant se sert pour jouer au plus malin avec vous.

Liseuses

- Les livres électroniques peuvent contenir du code JavaScript et quelquefois ce code espionne les utilisateurs.

- Des logiciels espions également dans de nombreuses liseuses – pas seulement dans le Kindle ; ils rapportent même la page que lit l’utilisateur, et à quel moment.

- Adobe a fait en sorte que « Digital Editions » (la liseuse utilisée par la plupart des bibliothèques aux États-Unis) lui envoie une quantité énorme de données. Leur excuse : on en a besoin pour vérifier les DRM !

Véhicules

- Les voitures informatisées avec des logiciels non libres sont des instruments d’espionnage.

- La « Leaf » de Nissan a un modem de téléphonie mobile intégré qui permet à n’importe qui d’accéder à distance à ses ordinateurs et de changer différents réglages.C’est facile parce que le système n’a pas d’authentification quand on y accède par modem. Cependant, même s’il demandait une authentification, vous ne pourriez jamais être sûr que Nissan n’y aurait pas accès. Le logiciel de la voiture est propriétaire, ce qui signifie qu’il exige de ses utilisateurs une confiance aveugle.Même si personne ne se connecte à distance à la voiture, le modem de téléphonie mobile permet à l’opérateur de tracer en permanence les déplacement de la voiture ; il est toutefois possible de l’enlever physiquement.

- Dans certaines voitures, un logiciel privateur enregistre l’information concernant les mouvements des conducteurs, information qui est mise à disposition des constructeurs automobiles et des compagnies d’assurance, entre autres.Dans le cas des systèmes de péage mentionnés dans l’article ci-dessus, il ne s’agit pas vraiment de surveillance par du logiciel privateur. Ces systèmes constituent une invasion intolérable de la vie privée et devraient être remplacés par des systèmes de paiement anonyme, mais cette invasion n’est pas le fait d’un logiciel malveillant. Dans les autres cas mentionnés, le responsable est bien un logiciel malveillant privateur présent dans la voiture

- Les véhicules Tesla permettent à cette société d’extraire des données à distance et de localiser la voiture à chaque instant (voir la section 2, paragraphes b et c de l’article en lien). La société dit qu’elle ne conserve pas cette information, mais déclare que si l’État lui donne l’ordre de récupérer ces données et de les lui transmettre, l’État peut les conserver.

Espions à la maison

- Quantité d’appareils « intelligents » pour la maison sont conçus pour écouter chacun en permanence.Les pratiques technologiques actuelles ne proposent aucun moyen de fabriquer un appareil pouvant obéir à vos commandes vocales sans possibilité de vous espionner. Même s’il est muni d’un air gap qui l’isole physiquement des réseaux, l’appareil peut sauvegarder des renseignements sur vous pour les examiner plus tard.

- Les thermomètres de Nest envoient au serveur beaucoup de données concernant l’utilisateur.

- Les ordinateurs en location-vente étaient programmés pour espionner leurs utilisateurs.

Téléviseurs

L’humoriste américain Emo Phillips racontait l’histoire suivante : « L’autre jour une dame m’a abordé pour me dire “Est-ce que je ne vous ai pas déjà vu à la télévision ?” J’ai répondu “Je ne sais pas, on ne peut pas voir dans l’autre sens.” » À l’évidence, c’était avant qu’Amazon ne sorte ses téléviseurs « intelligents » ou « connectés ».

- Les téléviseurs « intelligents » Vizio rapportent tout ce qui est visionné et pas seulement les émissions hertziennes ou câblées. Même si l’image provient de l’ordinateur personnel de l’utilisateur, le téléviseur rapporte ce qu’elle montre. Le fait qu’il existe un moyen de désactiver cette surveillance, même s’il n’est plus caché comme il a pu l’être auparavant, ne la justifie pas.

- Presque tous les téléviseurs « intelligents » espionnent leurs utilisateurs.Le rapport est daté de 2014 mais nous serions surpris si la situation s’était améliorée depuis.Cela montre que les lois exigeant des appareils qu’ils demandent le consentement formel de l’utilisateur avant de récupérer ses données personnelles sont complètement inadéquates. Et qu’arrive-t-il si un utilisateur refuse son consentement ? Il est probable que le téléviseur va dire : « Si vous ne consentez pas au pistage, la télévision ne fonctionnera pas. »Des lois acceptables diraient que les téléviseurs ne sont pas autorisés à rapporter ce que regarde l’utilisateur. Pas d’exception !

- Vizio va plus loin que tous les autres fabricants de téléviseurs dans l’espionnage de ses utilisateurs : ses téléviseurs « intelligents » analysent en détail vos habitudes d’écoute et les relient à votre adresse IP, de manière que les annonceurs puissent vous suivre à la trace sur vos autres appareils.Il est possible d’inactiver cette fonction, mais son activation par défaut est en soi une injustice.

- L’alliance de Tivo avec Viacom ajoute 2,3 millions de foyers aux 600 millions de profils que la société surveille déjà sur les réseaux sociaux. Les clients de Tivo ne se rendent pas compte que les annonceurs les regardent. En combinant l’information provenant de la télévision avec la participation aux média sociaux, Tivo peut maintenant corréler la publicité à la télévision avec les achats en ligne, ce qui expose par défaut tous les utilisateurs à une nouvelle combinaison de flicages.

- Certaines publicités de la télévision et du web émettent des sons inaudibles destinés à des logiciels malveillants en service sur d’autres appareils, avec une portée permettant de savoir qu’ils sont proches. Une fois que vos appareils connectés sont appariés avec votre télévision, les annonceurs peuvent corréler les publicités avec votre activité sur le web et autres données de traçage provenant des divers appareils.

- Les téléviseurs connectés Vizio reconnaissent et rapportent à la plateforme ce que les gens regardent, même si ce n’est pas une chaîne de télévision.

- Le téléviseur connecté d’Amazon espionne en permanence.

- Celui de Samsung transmet la voix de l’utilisateur par Internet à une autre société, Nuance. Nuance la sauvegarde et pourrait donc être obligée de la communiquer au gouvernement des États-Unis ou d’un autre pays.Vous ne devez pas faire confiance à la reconnaissance vocale, sauf si elle est effectuée par un logiciel libre sur votre propre ordinateur.Dans sa politique de confidentialité, Samsung confirme explicitement que des données vocales contenant de l’information à caractère personnel seront transmises à des tiers.

- L’espion des télévisions « intelligentes » de LG rapporte ce que regarde le téléspectateur (le fait que la transmission des données retourne une erreur 404 ne veut strictement rien dire ; le serveur pourrait sauvegarder ces données de toute façon).Pire, il espionne les autres services du réseau local de l’utilisateur.LG a dit plus tard qu’un correctif avait été installé, mais n’importe quel appareil pourrait espionner de cette façon.Par ailleurs, les téléviseurs de LG font de toute façon beaucoup d’espionnage.

- La télévision cablée de Verizon rapporte quels programmes les gens regardent et même lesquels ils veulent enregistrer.

Espions dans les jeux

- La carte graphique privatrice nVidia GeForce Experience oblige les utilisateurs à s’identifier, puis envoie leurs données personnelles aux serveurs de nVidia.

- Angry Birds espionne pour les entreprises et la NSA en profite pour espionner également. Voici des renseignements sur d’autres applis espionnes.Apprenez-en plus sur l’espionnage pratiqué par la NSA au moyen des applis.

- De nombreuses consoles de jeu espionnent leurs utilisateurs et envoient sur Internet… jusqu’à leur poids.Une console de jeu est un ordinateur. Vous ne pouvez pas faire confiance à un ordinateur équipé d’un système d’exploitation non libre.

- Les sal…applis gratuites de jeu récentes rassemblent un large éventail de données sur leurs utilisateurs, ainsi que sur leurs amis et leurs associés.Pire, cela se fait au moyen de réseaux publicitaires qui combinent les données rassemblées par diverses sal…applis et divers sites créés par différentes sociétés.Ils utilisent ces données pour inciter les gens à faire des achats et font la chasse aux « baleines » qu’ils peuvent amener à faire de grosses dépenses. Ils utilisent aussi une porte dérobée afin de manipuler le déroulement du jeu pour des joueurs particuliers.Bien que cet article décrive des jeux gratuits, les jeux payants pouvent utiliser la même tactique.

Espions pendant les loisirs

- Des utilisateurs sont en train d’attaquer Bose en justice pour avoir distribué une appli espionne en complément de ses écouteurs. Plus précisément, l’appli enregistrait les noms des fichiers musicaux écoutés, ainsi que le numéro de série unique de l’appareil.On reproche à Bose d’avoir fait cela sans le consentement des utilisateurs. Est-ce que ce serait devenu acceptable si les clauses en petits caractères de l’appli avaient dit que l’utilisateur donnait son accord ? Jamais de la vie ! Dès le départ, il aurait dû être illégal de concevoir cette appli pour espionner.

Espions sur le web

Beaucoup de sites web espionnent leurs visiteurs. Les sites web ne sont pas des programmes, aussi n’est-il pas pertinent de les qualifier de « libres » ou de « privateurs » (propriétaires), mais ce flicage constitue malgré tout un abus.

- De nombreux sites web utilisent du code JavaScript pour récupérer l’information que les utilisateurs ont saisie dans un formulaire mais n’ont pas envoyée.

- Quand une page utilise Disqus pour les commentaires, le logiciel privateur de Disqus charge un logiciel de Facebook dans le navigateur de chaque visiteur anonyme de la page et rend son URL disponible sur Facebook.

- Les ventes en ligne, et le pistage et la surveillance des clients qui vont avec, permettent aux commerçants de montrer des prix différents à différentes personnes. L’essentiel du pistage se fait en enregistrant les interactions avec les serveurs, mais le logiciel privateur joue un rôle.

- Les éditeurs de méthode d’entrée de Baidu pour le japonais et le chinois espionnent les utilisateurs.

- Les pages qui contiennent des boutons Like permettent à Facebook de pister les visiteurs de ces pages, même ceux qui n’ont pas de compte Facebook.

- De nombreux sites dénoncent leurs visiteurs aux réseaux publicitaires qui font du pistage. Une statistique prenant en compte les 1000 sites web les plus populaires a montré que 84% d’entre eux (le 17 mai 2012) servaient à leurs visiteurs des cookies tierces permettant à d’autres sites de les suivre à la trace.

- Beaucoup envoient à Google un rapport sur chacun de leurs visiteurs par le biais de Google Analytics, rapport qui contient son adresse IP et la page visitée.

- Beaucoup également essaient de récupérer les carnets d’adresse des utilisateurs (répertoires contenant les numéros de téléphone ou les adresses de courriel d’autres personnes). C’est une atteinte à la vie privée de ces autres personnes.

- Le SkyDrive de Microsoft permet à la NSA d’examiner directement les données des utilisateurs.

Chrome

- Google Chrome espionne l’historique du navigateur, les affiliations et les autres logiciels installés.

- Google Chrome contient un enregistreur de frappe [keylogger] qui envoie à Google toutes les URL saisies au clavier, un caractère à la fois.

- Google Chrome comprend un module qui active les micros et transmet le signal audio à ses serveurs.

- Dans Google Chrome, les extensions ont toute facilité pour espionner en détail la navigation de l’utilisateur, et beaucoup ne s’en privent pas.

Flash

- Un cookie du lecteur Flash aide les sites web à suivre les visiteurs à la trace).

- Flash est aussi employé dans des dispositifs de « profilage » [fingerprinting] destinés à identifier les utilisateurs.

Une autre méthode de profilage fait usage de code JavaScript.

Espions dans les drones

- Pendant que vous utilisez un drone DJI pour espionner d’autres personnes, le DJI est dans la plupart des cas en train de vous espionner.

Espions partout

- L’extension naturelle de la surveillance des gens au moyen de « leur » téléphone est le logiciel privateur ; c’est une garantie qu’ils ne pourront pas « déjouer » la surveillance.

- Les appareils d’Intel seront capables d’écouter la voix en permanence, même « à l’arrêt ».

Espions dans la réalité virtuelle

- L’équipement de réalité virtuelle, en mesurant chaque petit mouvement, rend possible la plus intime des surveillances. Pour réaliser ce potentiel il suffit d’un logiciel aussi malveillant que beaucoup de ceux que cette page répertorie.On peut parier que Facebook va mettre en œuvre le maximum de surveillance avec ses appareils Oculus Rift. La morale est qu’on ne doit pas faire confiance à un système de réalité virtuelle contenant du logiciel non libre.

SOURCE @ https://www.gnu.org/proprietary/proprietary-surveillance.fr.html

![]()

« Notre mission est de préserver, protéger et promouvoir la liberté d’utiliser, étudier, copier, modifier et redistribuer les programmes informatiques, et de défendre les droits des utilisateurs de logiciel libre. »

Copyright © 2015, 2016, 2017 Free Software Foundation, Inc.

Cette page peut être utilisée suivant les conditions de la licence Creative Commons attribution, pas de modification, 4.0 internationale (CC BY-ND 4.0).

Révision : trad-gnu@april.org

Dernière mise à jour : $Date: 2017/10/13 15:29:17 $